补丁文件:/phpcms/modules/poster/poster.php

补丁来源:云盾自研

漏洞描述:phpcms的/phpcms/modules/poster/poster.php 文件中,未对输入参数$_GET['group']进行严格过滤。导致注入漏洞。【注意:该补丁为云盾自研代码修复方案,云盾会根据您当前代码是否符合云盾自研的修复模式进行检测,如果您自行采取了底层/框架统一修复、或者使用了其他的修复方案,可能会导致您虽然已经修复了改漏洞,云盾依然报告存在漏洞,遇到该情况可选择忽略该漏洞提示】

解决方法:

首先找到这个文件/phpcms/modules/poster/poster.php

修复处有1处。

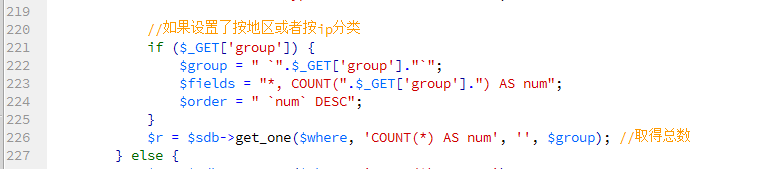

搜索如下代码(221行):

如下图:

- if ($_GET['group']) {

将221行后添加如下代码:

修改后如下图:

- $_GET['group'] = preg_replace('#`#', '', $_GET['group']);

修改完后保存上传更新,然后在阿里云点击修复即可。

以上就是俞视天下为各位提供的,阿里云提示:“phpcms注入漏洞”的解决方案!

附件下载:

UTF8 poster.zip

GBK poster.zip

本文关键词: 阿里 提示 phpcms 注入

希望以上内容对你有所帮助!如果还有其他问题,请随时提问。 各类知识收集 拥有多年CMS企业建站经验,对 iCMS, LeCMS, ClassCMS, Fastadmin, PbootCMS, PHPCMS, 易优CMS, YzmCMS, 讯睿CMS, 极致CMS, Wordpress, HkCMS, YznCMS, WellCMS, ThinkCMF, 等各类cms的相互转化,程序开发,网站制作,bug修复,程序杀毒,插件定制都可以提供最佳解决方案。

未经允许不得转载:Str Tom工作室 » 阿里提示phpcms注入漏洞poster.php的解决方法

LeCMS

LeCMS ClassCMS

ClassCMS Fastadmin

Fastadmin iCMS

iCMS PbootCMS

PbootCMS PHPCMS

PHPCMS 易优CMS

易优CMS YzmCMS

YzmCMS 讯睿CMS

讯睿CMS 极致CMS

极致CMS Wordpress

Wordpress HkCMS

HkCMS YznCMS

YznCMS WellCMS

WellCMS ThinkCMF

ThinkCMF